Эффективные способы направления трафика через второе устройство: шаг за шагом

Хотите узнать, как передать трафик через другой компьютер? В этой статье мы расскажем вам о методах и рекомендациях по установке переадресации сетевого трафика.

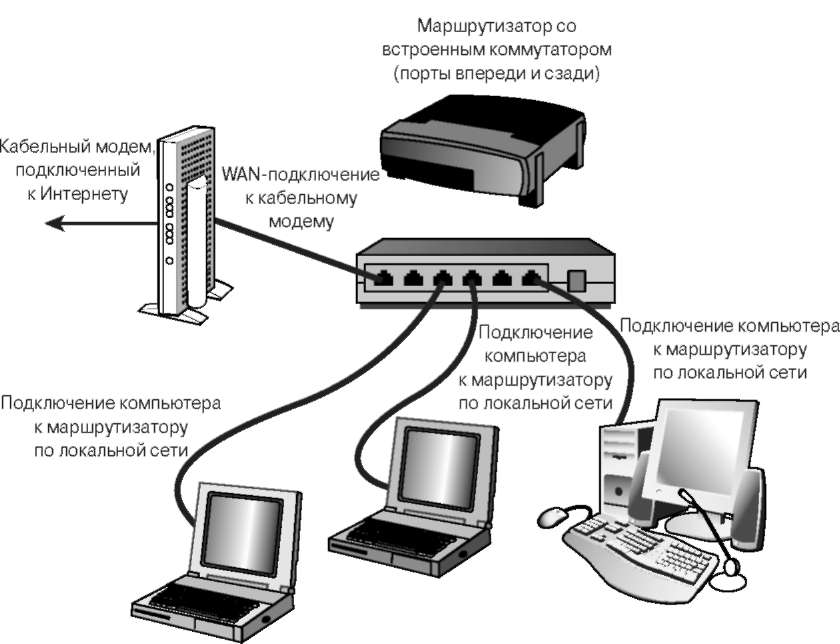

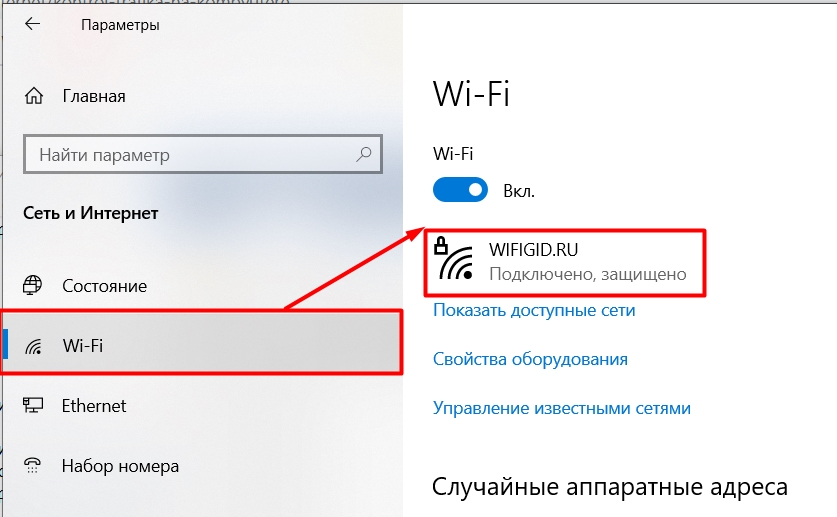

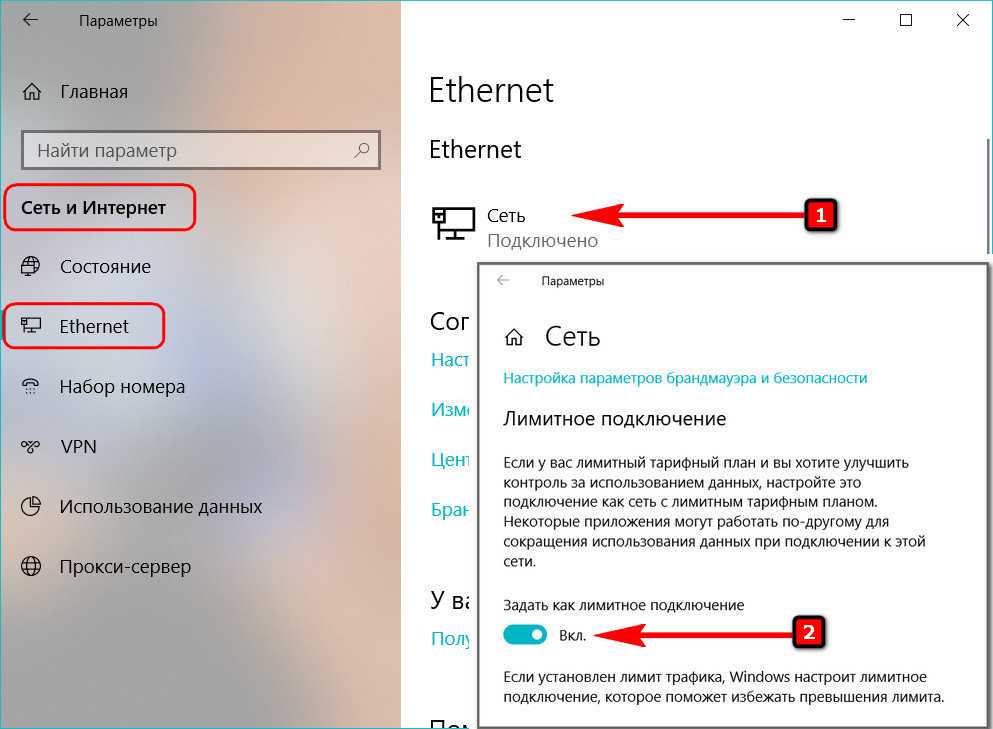

Убедитесь, что оба компьютера подключены к одной сети и имеют доступ к интернету.

Как через локальную сеть получить доступ к ПК и не только

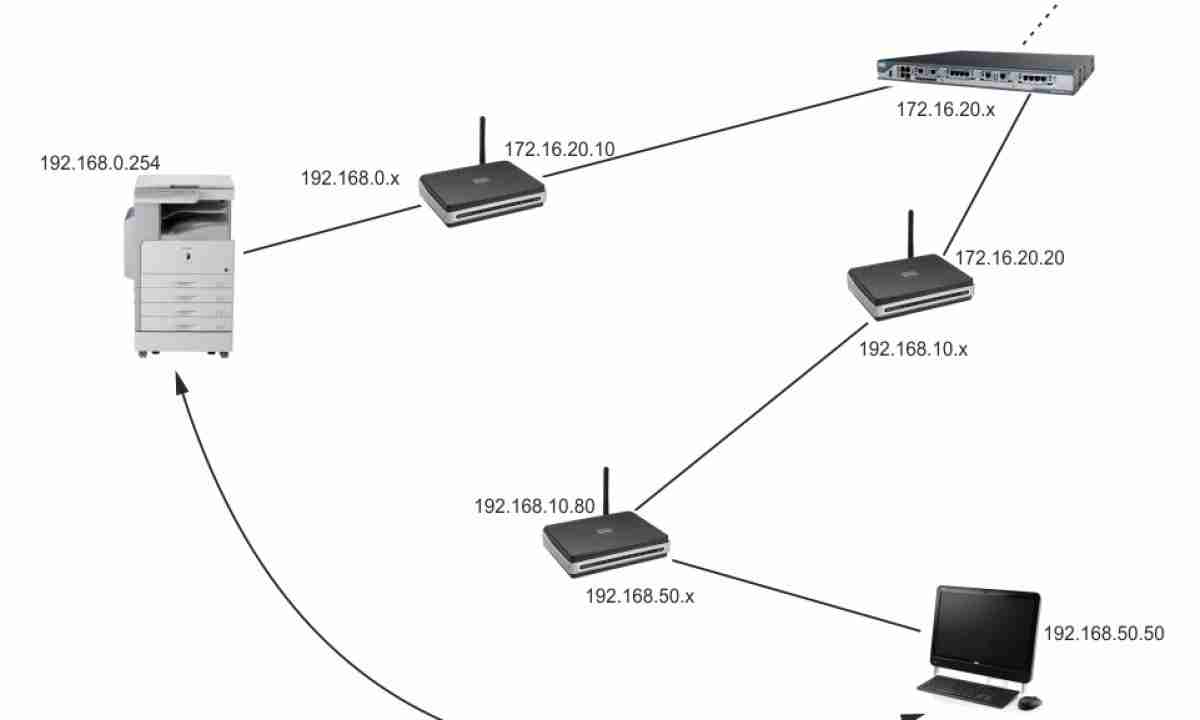

Настройте правила маршрутизации на первом компьютере для направления трафика на второе устройство.

Как пользоваться Wireshark? Анализ трафика и расшифровка пакетов

Используйте специальное программное обеспечение для управления трафиком и переадресации пакетов.

Основы Wireshark. Настройка, захват и расшифровка трафика

Проверьте работу переадресации, выполнив тестовую передачу данных между компьютерами.

Передача файлов напрямую с компьютера на компьютер

Не забудьте защитить передаваемую информацию с помощью шифрования и других средств безопасности.

Раздать интернет на другой пк/компьютер - SSH Туннелирование - Форвардинг трафика - linux - Windows

При возникновении проблем с переадресацией трафика, обратитесь к специалистам по сетевым технологиям для консультации.

КАК ПОДКЛЮЧИТЬСЯ к любому Wi-Fi без пароля? СЕКРЕТНАЯ опция Android

Периодически проверяйте работоспособность настроенной системы перенаправления трафика и вносите необходимые коррективы.

Весь трафик через тор или прокси - анонимность и безопасность в сети! Proxifier настройка.

Обучайтесь новым методам переадресации трафика и следите за изменениями в сетевых технологиях, чтобы быть в курсе последних тенденций.

Свобода ПО 3 Шлюз для туннелирования трафика

Анонимизируем трафик при помощи ProxyChains и TOR

Используйте только проверенные и безопасные программные решения для переадресации трафика, чтобы избежать утечки конфиденциальной информации.

Как получить полный доступ к чужому ПК? Программа для удаленки!)

Не забывайте резервировать данные и создавать резервные копии важной информации, чтобы в случае сбоев быстро восстановить работу системы.