Секреты эффективного мониторинга сотрудников их компьютерных активностей

Узнайте, как следить за операциями ваших сотрудников на рабочих компьютерах и обезопасить ваши конфиденциальные данные.

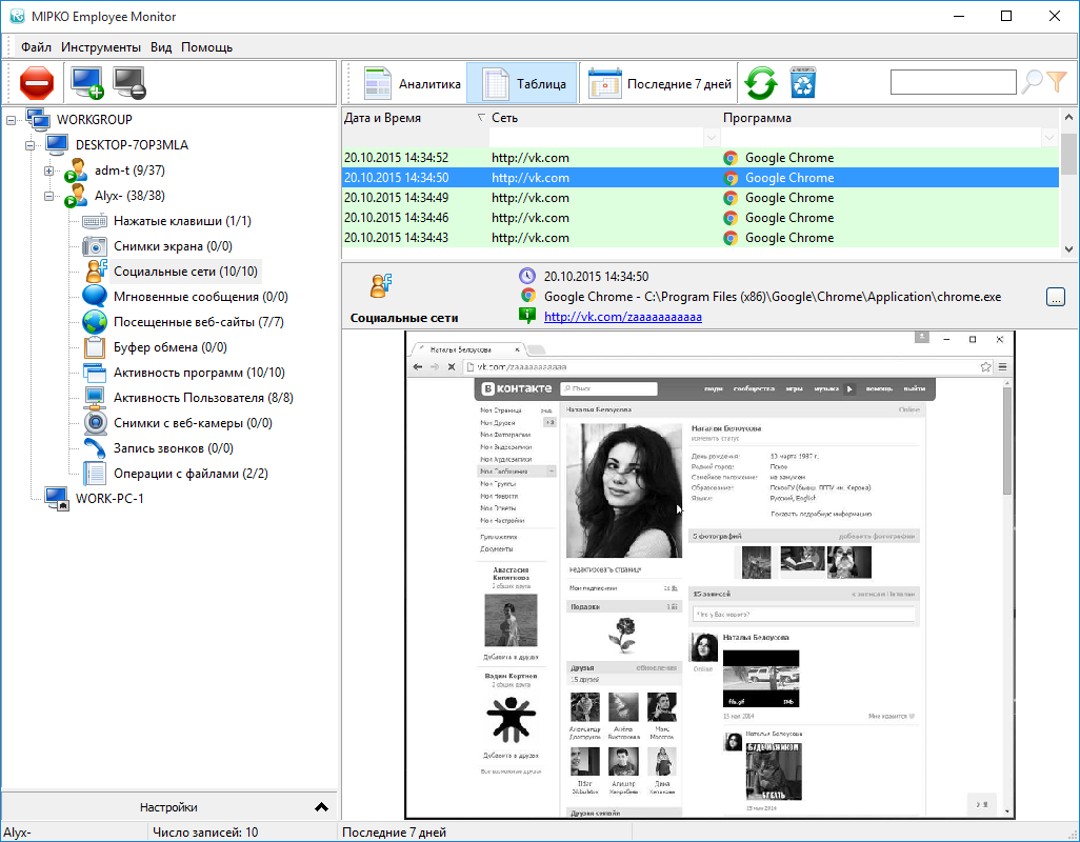

Установите программу мониторинга, которая фиксирует весь рабочий процесс сотрудников и предоставляет отчёты по их активностям.

Как узнать кто, когда и зачем заходил в ваш компьютер

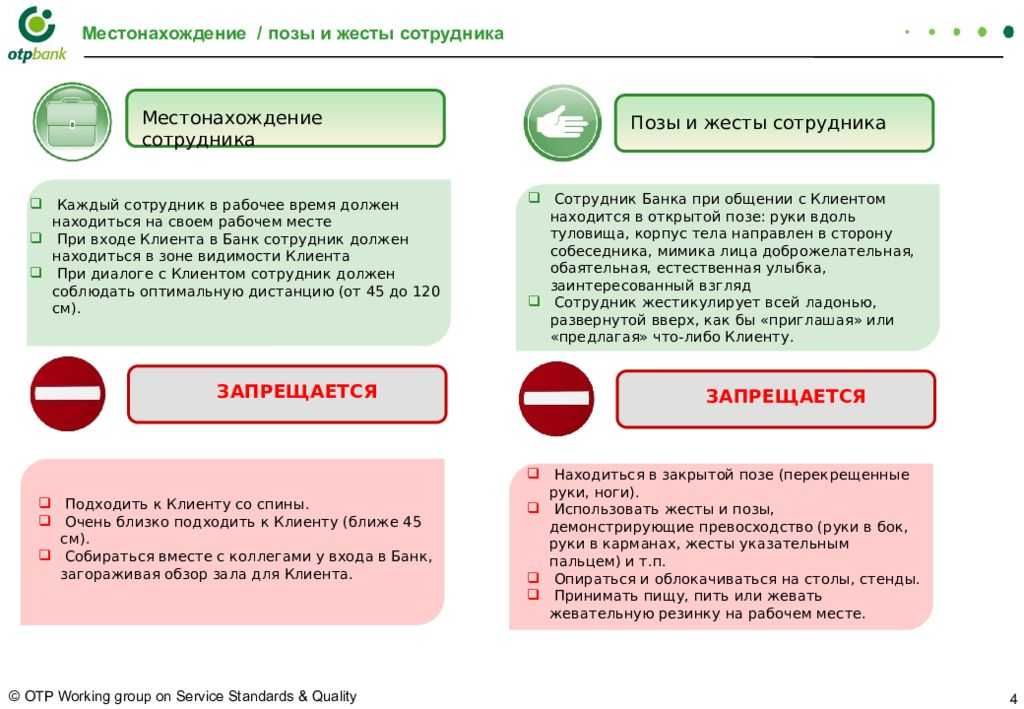

Объясните сотрудникам, что ведется мониторинг действий на компьютере для соблюдения правил безопасности и эффективного контроля за рабочим процессом.

Как получить полный доступ к чужому ПК? Программа для удаленки!)

Регулярно просматривайте отчёты программы мониторинга для выявления подозрительной активности и незаконного использования ресурсов компании.

Как подключиться к другому компьютеру и управлять им

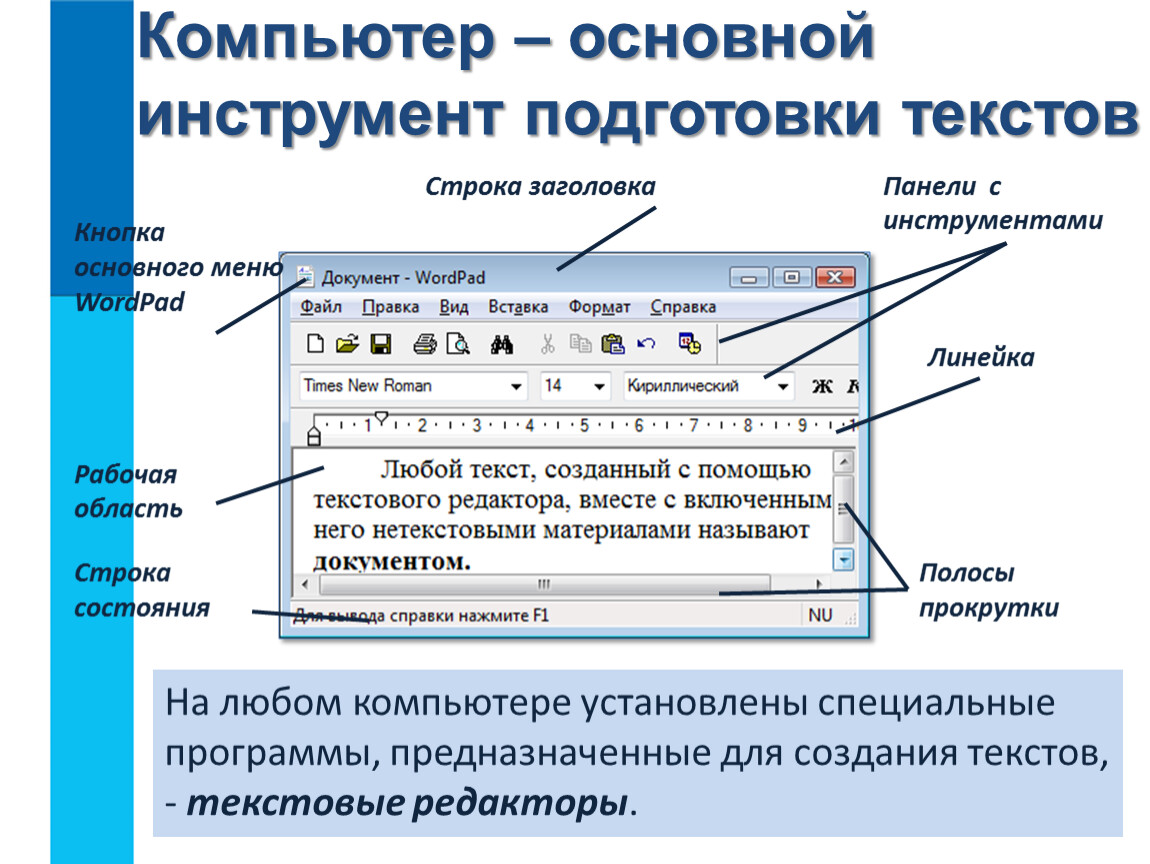

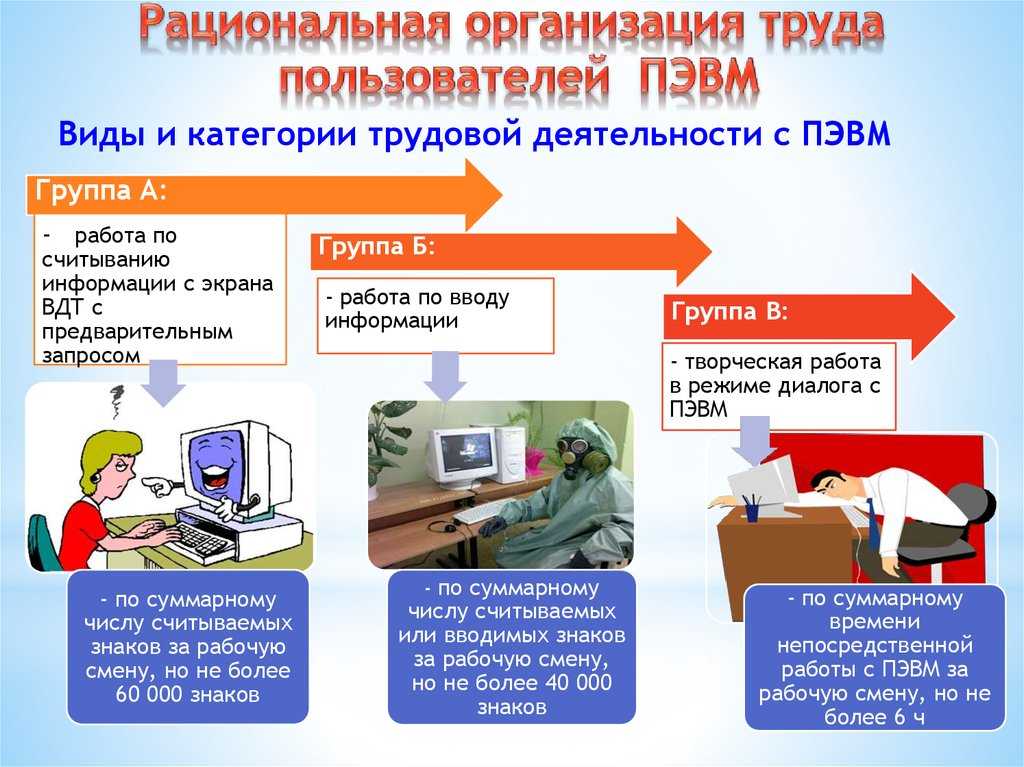

Проводите обучение сотрудников по рациональному и безопасному использованию компьютера защитить компанию от возможных угроз.

КАК ОПРЕДЕЛИТЬ СЛЕЖКУ ЗА КОМПЬЮТЕРОМ НА РАБОТЕ?

Ставьте пароли на компьютеры сотрудников и не делитесь ими, чтобы предотвратить несанкционированный доступ и утечку конфиденциальной информации.

JETLOGGER - программа для слежки за компьютером (Кейлоггер)

Обновляйте программное обеспечение и антивирусные базы регулярно для предотвращения вторжения хакеров и защиты компьютеров от вредоносных программ.

Как проверить ПК при покупке (Кратко)

Предложите сотрудникам возможность ознакомления с политикой безопасности компании и соблюдения рабочих стандартов на использование компьютеров.

Как Узнать Все Характеристики Своего Компьютера / Ноутбука?

Создайте строгие правила использования рабочих компьютеров, включая запрет на посещение опасных сайтов и установку ненужных программ без разрешения.

Программы удаленного подключения

Как подключится к ПК с другого компьютера

Разблокируйте доступ к определенным сайтам и приложениям только по мере необходимости и разрешения руководства для обеспечения безопасности и производительности.

Удаленный доступ к компьютеру, как подключить удаленный рабочий стол Windows - Заработок в интернете

Проводите аудит действий сотрудников с помощью программы мониторинга периодически, чтобы выявлять нарушения и принимать меры в соответствии с политикой компании.