Как безопасно организовать удаленный доступ к данным на диске через интернет

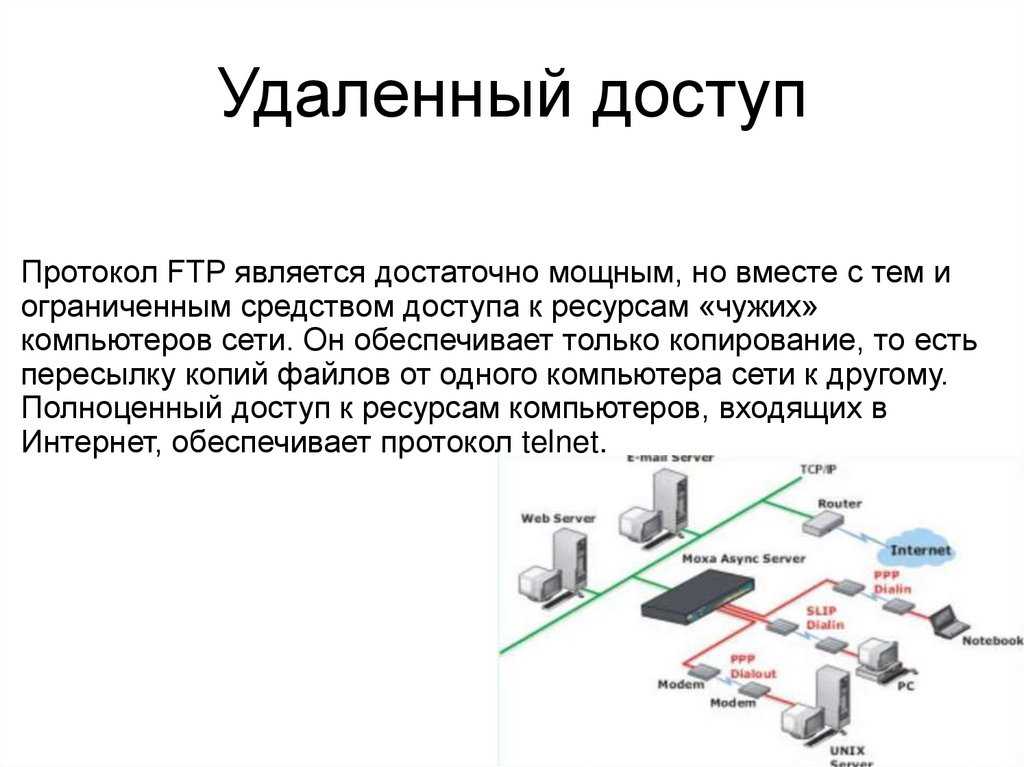

Удаленный доступ к вашему диску через интернет может быть удобным и безопасным способом хранения информации. Однако, следует строго соблюдать рекомендации по безопасности и конфиденциальности данных.

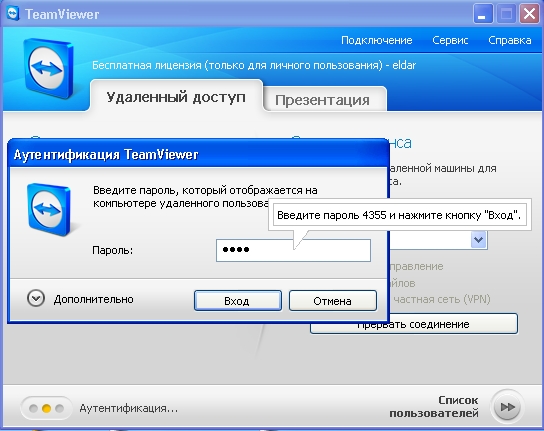

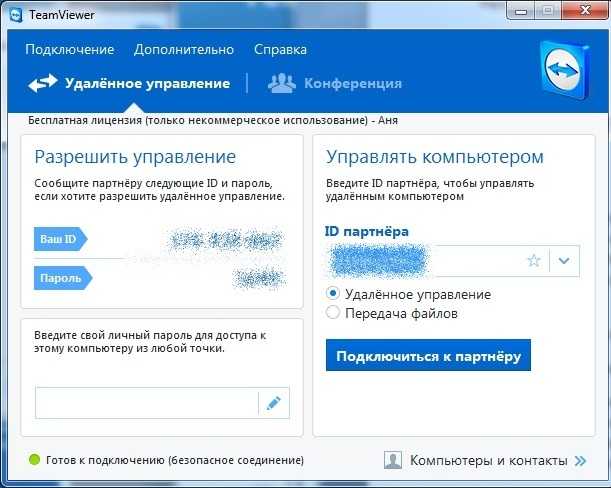

Пользуйтесь надежными сервисами для удаленного доступа к диску через интернет, которые предлагают шифрование данных.

Регулярно обновляйте пароли для доступа к удаленному диску и используйте сложные комбинации символов.

Настройка удалённого доступа для Synology

Не делитесь доступом к вашему удаленному диску через интернет с недоверенными лицами или устройствами.

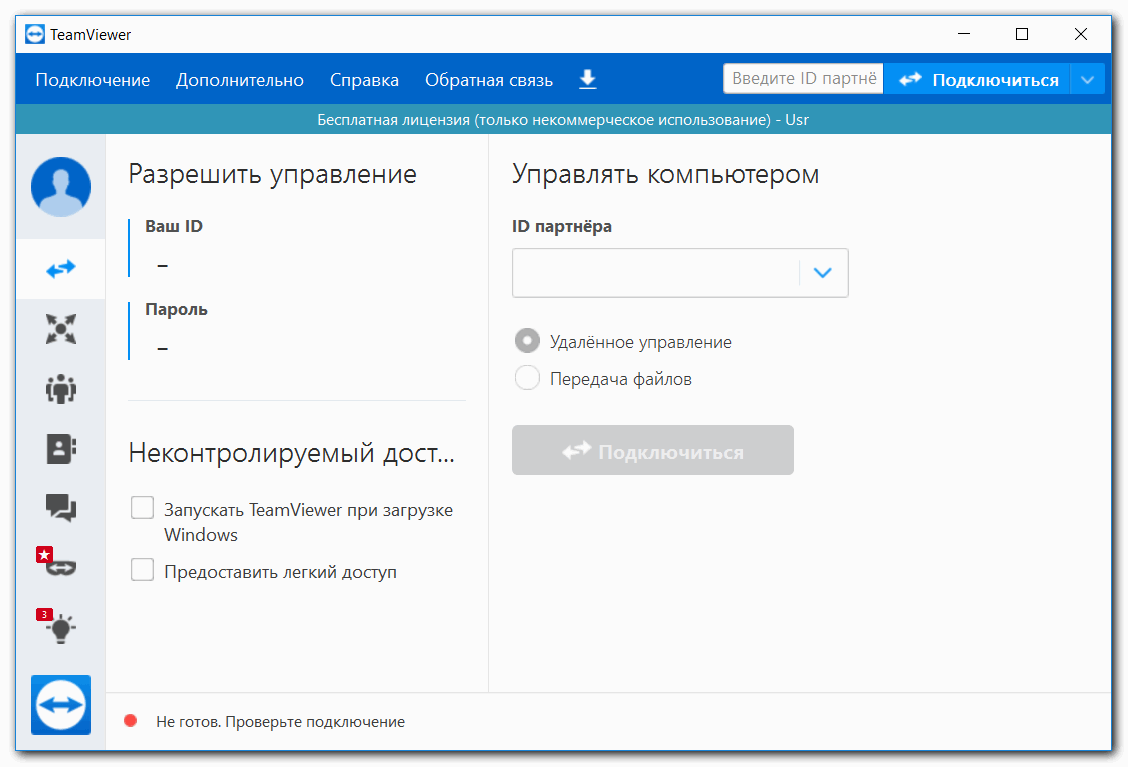

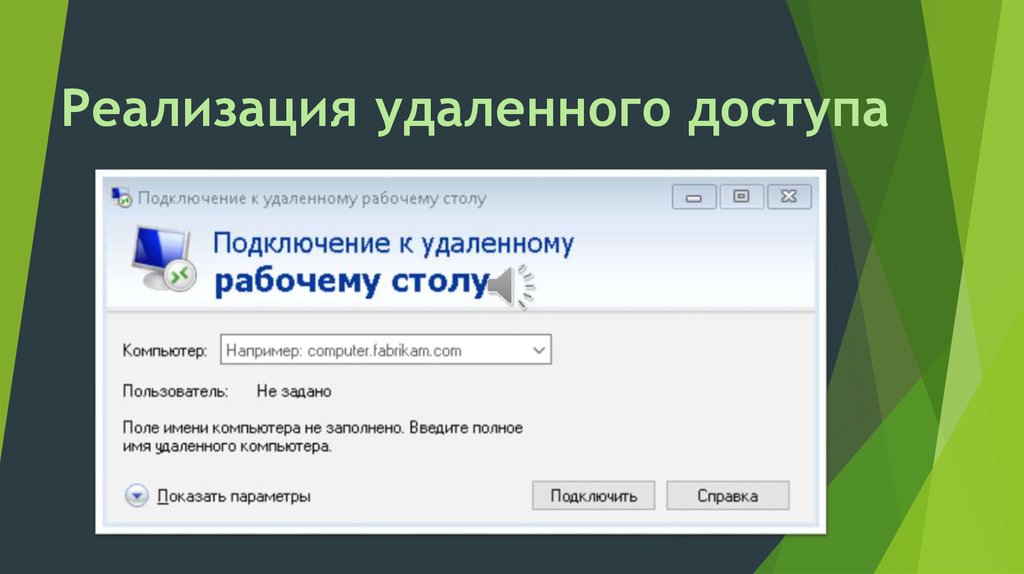

Удаленный доступ к компьютеру, как подключить удаленный рабочий стол Windows - Заработок в интернете

Настройте двухфакторную аутентификацию для усиления безопасности при удаленном доступе к вашему диску через интернет.

Подключение к Synology как диск через интернет легко и быстро!

Регулярно проверяйте журнал доступа к вашему удаленному диску через интернет, чтобы выявить подозрительную активность.

Восстановил кучу данных с рандомных HDD / Показываю как / Рассказываю зачем

Сохраняйте резервные копии данных с удаленного диска через интернет на надежных носителях или в облачном хранилище.

Удаленный доступ к компьютеру через msk-data-srv-centre.ruйка удаленного доступа.

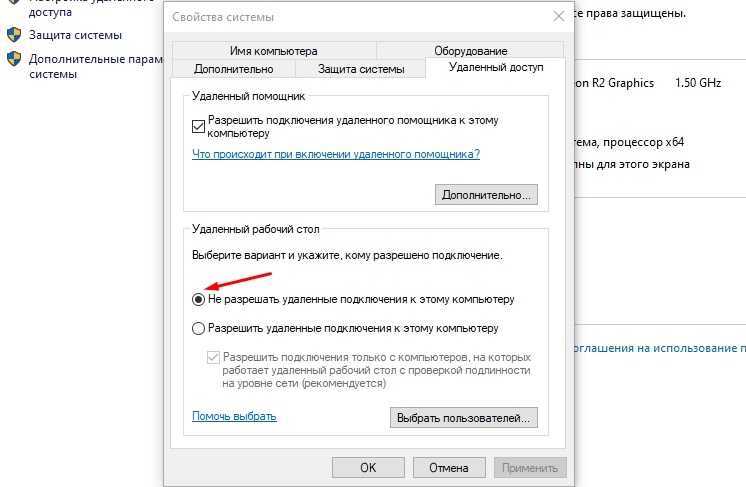

Обновляйте программное обеспечение для удаленного доступа к диску через интернет, чтобы исправлять уязвимости и обеспечить защиту от вредоносных атак.

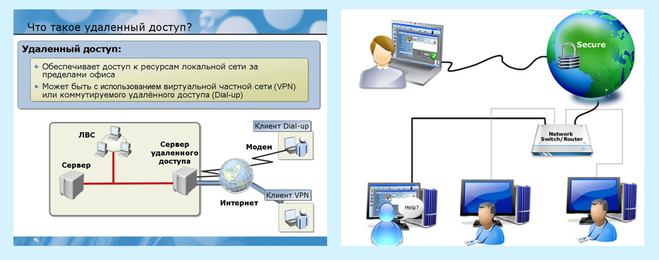

Проброс портов на роутере для RDP. Удаленный доступ через интернет

Избегайте использования общедоступных или не защищенных сетей Wi-Fi при доступе к вашему удаленному диску через интернет.

Домашнее сетевое хранилище NAS с доступом из интернета

Общий доступ к папкам и дискам Windows 10 — как настроить

Периодически проводите аудит безопасности вашего удаленного диска через интернет для обнаружения потенциальных уязвимостей.

Как настроить удаленный доступ через интернет?

Обучите всех пользователей удаленного доступа к диску через интернет правилам безопасности и конфиденциальности, чтобы минимизировать риски утечки информации.